Evernote и безопасность

Неприятная новость для пользователей Evernote.

Наши технический отдел и служба безопасности выявили и блокировали подозрительную активность в сети Evernote, которая была похожа на скоординированную попытку получить доступ к защищенным данным сервиса Evernote.

В качестве меры предосторожности для защиты ваших данных мы решили инициировать сброс пароля. Пожалуйста ознакомьтесь с подробностями и инструкциями ниже.

В ходе расследования мы не обнаружили никаких признаков того, что какая-либо информация в вашем аккаунте Evernote стала доступна третьим лицам, была изменена или удалена. Мы также не обнаружили никаких признаков того, что платежные данные пользователей Evernote Premium или Evernote Business стали доступны третьим лицам.

Вместе с тем расследование показало, что у неизвестных лиц была возможность получить доступ к пользовательским данным, включая имена пользователей и адреса электронной почты, к которым были привязаны аккаунты Evernote и зашифрованные пароли. Несмотря на то, что информация о паролях оказалась доступной, обратите внимание, что все хранящиеся в Evernote пароли защищены односторонним шифрованием (говоря техническим языком, они хешированы с солью).

То есть злоумышленники получили доступ к данным аккаунтов пользователей: именам пользователей, адресам электронной почты и паролям (зашифрованным). С одной стороны, вроде бы ничего страшного: злоумышленники не могли воспользоваться этими данными, чтобы получить доступ к содержимому аккаунтов (если только они не сумели расшифровать пароли, что представляется маловероятным). С другой стороны, получение злоумышленниками логинов и e-mail аккаунтов - уже само по себе явление очень неприятное: если взломать почтовый ящик, что со многими пользователями проделывается достаточно просто, учитывая их манеру использовать очень простые пароли, то можно получить полный доступ к аккаунту.

И это повод поговорить о том, что в Evernote есть серьезные проблемы с безопасностью. Причем доступ злоумышленников пользовательским данным - это только один аспект. Другие аспекты касаются существующих механизмов защиты данных пользователей в самой системе.

Что тут можно выделить?

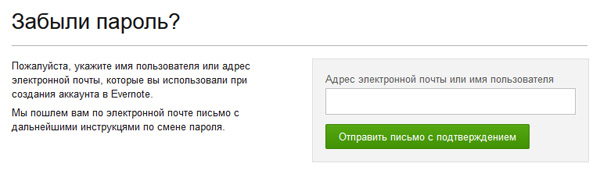

1. Механизм восстановления пароля по e-mail воообще не имеет никакой защиты

То есть нет даже защиты по секретному вопросу - это делается почти везде, где заботятся о безопасности. Не говоря уж о варианте ввода пользователем запасного почтового ящика, чтобы можно было сбросить пароль при захвате основного ящика. Так что в данном случае, особенно когда злоумышленники знают логины и почтовые адреса, вероятность доступа к содержимому аккаунтов сильно увеличивается.

2. Практически нет защиты приложения Evernote под Windows

Залогинился - и все, приложение висит в системе со всеми данными. Для премиум-аккаунтов у мобильных приложений предусмотрена хотя бы защита по 4-значному цифровому коду - уже хоть что-то. Но для десктопного приложения и такой защиты нет. И это очень даже печально.

3. Нет никакого варианта серьезной защиты доступа к аккаунту

А ведь известных и достаточно надежных механизмов - полно. Как минимум - идентификация кодом, присылаемым по SMS. Это уже очень хорошая защита. Ее можно использовать хотя бы для первичного входа в аккаунт - логин на десктопе, логин на веб-приложении, логин на мобильном приложении. Ну и, например, для изменения пароля и e-mail. И все, в ваш аккаунт не войдут даже в том случае, если похитят логин-пароль.

4. Нет никакого механизма защиты изображений в пользовательских данных

Для премиум-аккаунтов доступно шифрование текстовых данных. Оно, конечно, защита довольно слабенькая, но уже хоть что-то. Однако изображения вы шифровать не можете. Причем объяснения разработчиков для меня звучали несколько странно. Они говорили, что картинки нельзя шифровать, потому что текст на них распознается системой - есть там такая удобная фича для индексирования ключевых слов. Но если я сам не хочу, чтобы какие-то картинки распознавались и наоборот - хочу, чтобы они шифровались, то почему не дать мне такую возможность? Хотя бы на премиум-аккаунте.

Так что тщательнее надо, дорогие разработчики Evernote, тщательнее. Оно, конечно, понятно, что Evernote и не создавался как система надежного и безопасного хранения конфиденциальных данных - предполагается, что там хранится просто всякая справочная информация (отсылаю к моей статье "Как и для чего я использую Evernote"), однако по факту многие пользователи там хранят действительно конфиденциальные данные: пароли, реквизиты пластиковых карт, фотографии пластиковых карт и так далее. И для таких пользователей все-таки нужно дать возможность более надежно защищать их данные.

Только пин нужно писать с лишними цифрами или со сдвигом в пару цифр.

Такой трюк даст повод мошеннику воспользоваться картой и спалить свою харю банкомату.

Уже это само по себе должно настораживать. В отличие от шифрования, с алгоритмами хэширования сейчас в криптографии серьезные проблемы. И считать пароли, хранящиеся в форме соленого хэша, надежно защищенными - это полнейшее безумие.

Называть хэширование с солью (Salted Hash) шифрованием - это признак полной и абсолютной технической безграмотности.

Уже это само по себе должно настораживать. В отличие от шифрования, с алгоритмами хэширования сейчас в криптографии серьезные проблемы. И считать пароли, хранящиеся в форме соленого хэша, надежно защищенными - это полнейшее безумие.

Расскажите, пожалуйста, какие именно практически эксплуатируемые уязвимости имеются сейчас у, например, алгоритмов семейства SHA? 😄

Про полную и абсолютную безграмотность, кстати, тоже сильный перебор. Статья написана не для криптоаналитиков. Называть хэшированные пароли "зашифрованными" в популярной статье - вполне адекватно.

Т.е. вы хотите сказать, что мой пароль в виде соленого хэша, кому то может пригодиться? Ну, ну...

А я вчера на заправке платил картой, заправщица провела ее через считыватель, а потом - "говорите код". То есть ПИН. Я немного офонарел - нет уж, давайте клавиатуру сюда, через окошко.

Обиделась. Похоже, многие говорят.

Угу.

А я вчера на заправке платил картой, заправщица провела ее через считыватель, а потом - "говорите код". То есть ПИН. Я немного офонарел - нет уж, давайте клавиатуру сюда, через окошко.

Обиделась. Похоже, многие говорят.

Живу в Черногории сейчас, тут местные действительно свой ПИН говорят продавцам 😄.

Но расстраивает, что почта привязана была моя гугловская основная, придется изучать двухэтапную идентификацию...

Считаю, что есть очевидная польза таких факапов известных сервисов! Это учит пользователей так не делать, и вообще внимательнее задумываться о том, что они отдают в "облака". 😄

Думать? Да многие такого слова не знают!

Сейчас держу в руках корпоративную карту Привата... Кредитный лимит 50000 грн, пин-код написан маркером вместо подписи... Жесть.

Если есть программы, которые специально предназначены для хранения конфиденциальной информации - нужно хранить в них.

Ведь хранение паролей в еверноут - чем не хранение паролей в файле ексель.

Вы пытаетесь удобством подменить качество.

На крайний случай пользуйтесь стеганографией.

Храните кучу фоток не своих кредитных карточек, внутри которых будут заложены ваши данные.

В обычном (бесплатном) варианте тоже можно шифровать текст в заметке как целиком, так и частями. Или мы о разном?

Alex Exler: Для премиум-аккаунтов доступно шифрование текстовых данных.

В обычном (бесплатном) варианте тоже можно шифровать текст в заметке как целиком, так и частями. Или мы о разном?

Нет, я об этом. Значит, сделмли и для обычного.

- Twitter - могли быть уведены данные 250000 аккаунтов.

- Apple, Facebook , но их расследование показало, что данные не утекли

Все это "уводилось" через атаку на машины сотрудников.

Ну и из историй ушедшего года:

- Linked-in .

- Last fm .

Алекс, ты говорил у тебя там сканированная карточка переменных кодов лежит, да?

Алекс, ты говорил у тебя там сканированная карточка переменных кодов лежит, да?

Она у меня вообще-то лежит запароленная в дропбоксе. Заходи, изучай.